建设云个人网站网站开发设计报告书

啊,哈喽,小伙伴们大家好。我是#张亿,今天呐,学的是欧拉公式

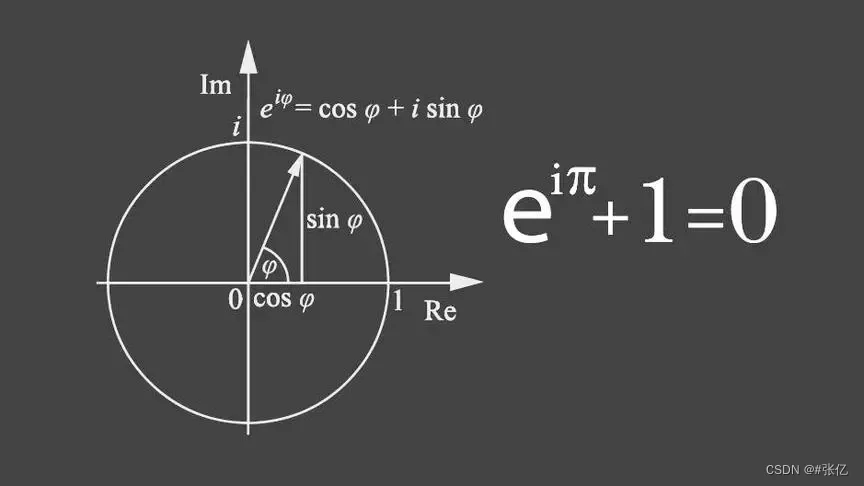

在不同的学科中有着不同的含义和应用。在复变函数中,欧拉公式表述为e^(ix)=(cos x+isin x),其中e是自然对数的底,i是虚数单位,这个公式将三角函数的定义域扩大到复数,建立了三角函数和指数函数的关系。在拓扑学中,欧拉定理描述了一个规则球面地图上区域个数(R)、顶点个数(V)和边界个数(E)之间的关系,即R+V-E=2,这个定理于1640年由笛卡尔首先给出证明,后来欧拉于1752年又独立地给出证明。

欧拉公式还出现在其他多个领域,如分式里的欧拉公式、平面几何中的欧拉公式等,这些公式虽然看似不同,但都体现了欧拉公式的美妙和广泛应用。此外,欧拉公式与三角函数的转换、因式分解等数学操作密切相关,它不仅是一个重要的数学工具,也是理解数学中一些基本常数(如e和π)以及复数指数形式的基础。

总之,欧拉公式不仅是数学中的一个重要概念,也是物理学、工程学和其他科学领域中不可或缺的工具。它的简洁性和美感,使得许多数学家和科学家为之着迷。