市场推广专员上海seo网站优化公司

快速体验Stable Diffusion

- 引言

- 一、安装

- 二、简单使用

- 2.1 一句话文生图

- 2.2 详细文生图

- 三、进阶使用

引言

stable Diffusion是一款高性能的AI绘画生成工具,相比之前的AI绘画工具,它生成的图像质量更高、运行速度更快,是AI图像生成领域的里程碑。

推荐阅读:Stable diffusion干货-运作机制

一、安装

纵观全网,目前找到的最简单的安装方法:

三分钟完成Stable Diffusion本地安装

二、简单使用

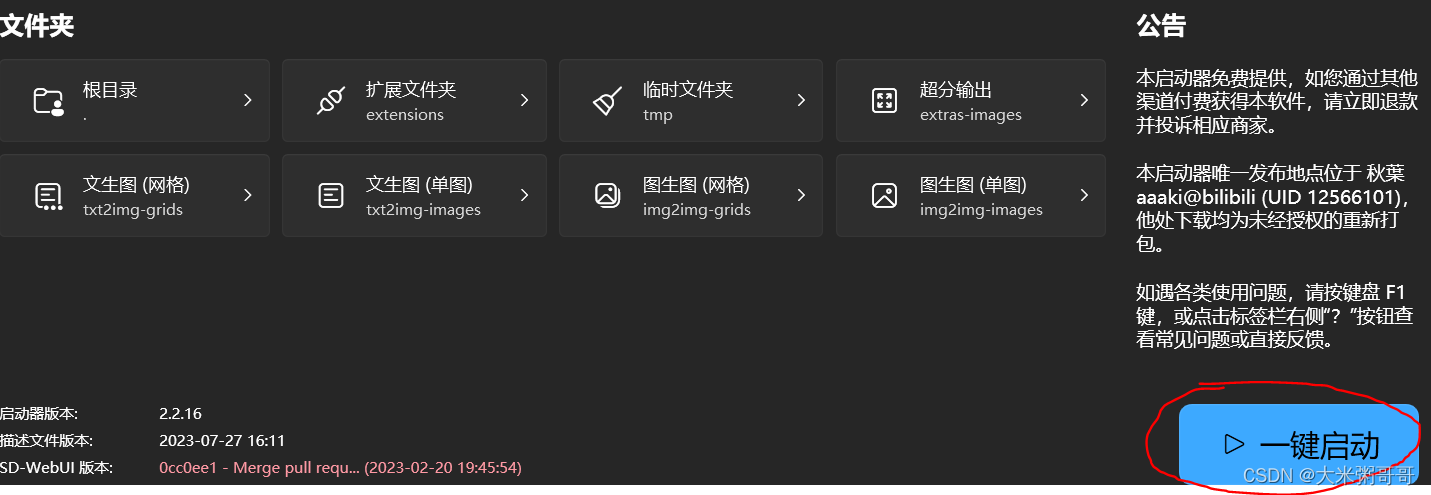

- 安装好后,打开 novelai-webui/novelai-webui-aki-v3中的

A启动器,直接一键启动即可

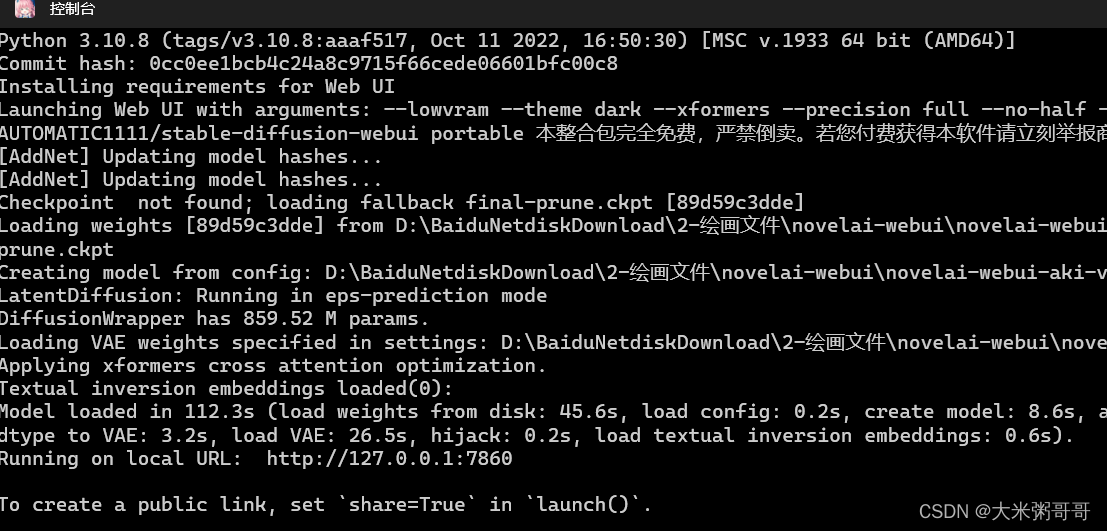

- 会弹出一个控制命令台黑框,需要等一段时间才能初始化完

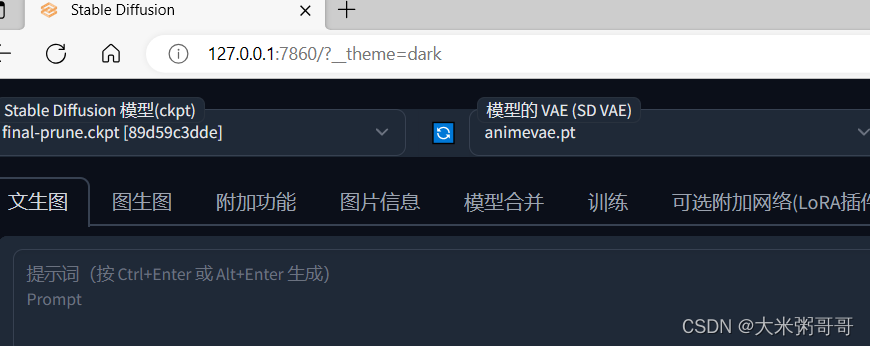

- 完成后,打开浏览器,输入上图中的local URL:

http://127.0.0.1:7860/

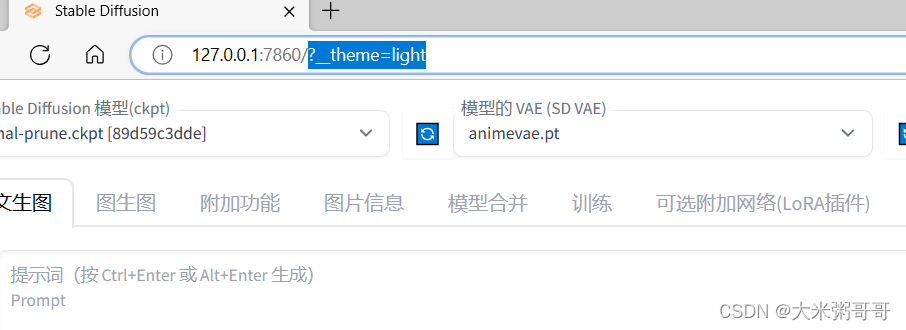

- 后面默认

theme=dark,也可修改theme=light等

功能强大,以文生图为例

2.1 一句话文生图

提示词:A crying boy 多次生成,过程如下:

- 第一组

- 第二组

生成的图像还是略抽象…

2.2 详细文生图

提示词:A young Chinese couple, wearing school uniforms, sitting on the playground with a teaching building in the background —v 5 —s 250 —q 2. 百度翻译的…

提示词:A pair of young Chinese lovers, wearing jackets and jeans, sitting on the roof, the background is Beijing in the 1990s, and the opposite building can be seen —v 5 —s 250 —q 2.

三、进阶使用

- 手把手教你用Stable Diffusion写好提示词

- 图生图干货技巧

- Stable Diffusion调参基础