营销型网站建设的注意事项网站营销方案设计公司

RRR机器人!启动!

gazebo在arm mac上似乎难以运行,退而选择Matlab,完成老师第一个作业,现学现卖,权当记录作业过程,有不足之处,多多指教。

作业!启动!

RRR机器人,应该比较简单,三个关节是类似的。

在网上扒了半天,大概会了(

分割线分割线分割线分割线分割线

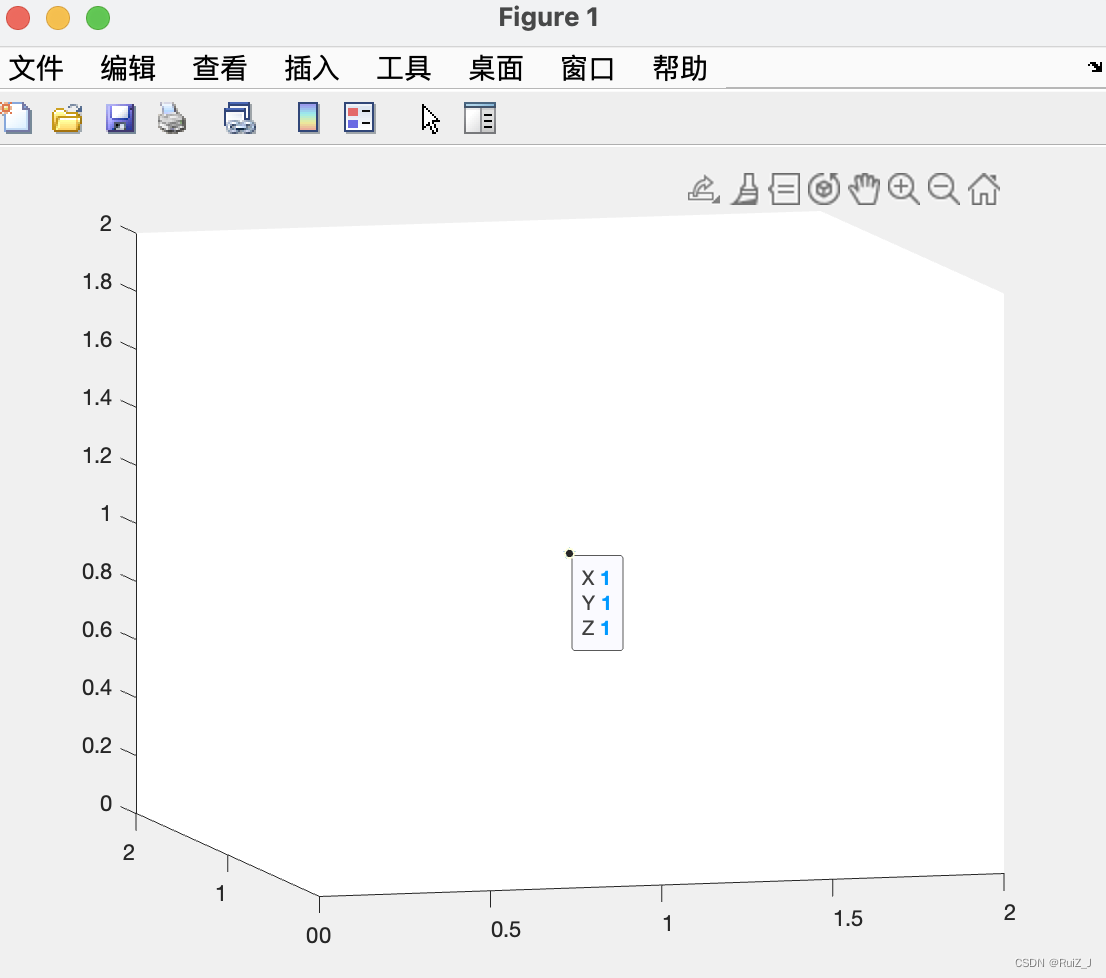

首先了解,如何在matlab中建立一个点

plot3( x , y , z , 字母)

嗯,没啥用……

正片开始

函数 Link() ,用于 创建一个连杆对象

Link([ theta, d, l, alpha, type ])

接下来解释五个参数的含义:

t h e t a : 杆件回转角 θ theta: 杆件回转角\theta theta:杆件回转角θ

d : 杆件偏移量 d d:杆件偏移量 d d:杆件偏移量d

l : 连杆长度 l l:连杆长度 l l:连杆长度l

a l p h a : 连杆扭转角 α alpha:连杆扭转角α alpha:连杆扭转角α

t y p e : 关节类型 type:关节类型 type:关节类型

使用方法

L1 = Link([ 0, 0, 1, 0, 0 ]);

L2 = Link([ 0, 0, 2, 0, 0 ]);

L3 = Link([ 0, 0, 3, 0, 0 ]);

括号中数字依次对应以上参数。

分割线分割线分割线分割线分割线

创建一个具有n自由度的机械臂

函数 SerialLink() 可 将多个连杆对象构造成一个机械臂 ,并为机械臂对象命名。

SerialLink( [thelinksconnected] , 'name' , 'NAME' )

第一个参数: [ L i n k 函数建立的连杆 1 , L i n k 函数建立的连杆 2 , L i n k 函数建立的连杆 3 ] 。 第一个参数: [Link函数建立的连杆1, Link函数建立的连杆2, Link函数建立的连杆3]。 第一个参数:[Link函数建立的连杆1,Link函数建立的连杆2,Link函数建立的连杆3]。

第二个参数 : ′ n a m e ′ ,就 填 ′ n a m e ′ 。 第二个参数: 'name' ,就填 'name'。 第二个参数:′name′,就填′name′。

第三个参数:机械臂的名字,‘名字’,这里填什么会出现在生成的模型中。 第三个参数:机械臂的名字,‘名字’,这里填什么会出现在生成的模型中。 第三个参数:机械臂的名字,‘名字’,这里填什么会出现在生成的模型中。

使用方法

RRR = SerialLink([ L1, L2, L3 ],'name','RRR');

显示图像

没啥说的,直接看代码⬇️

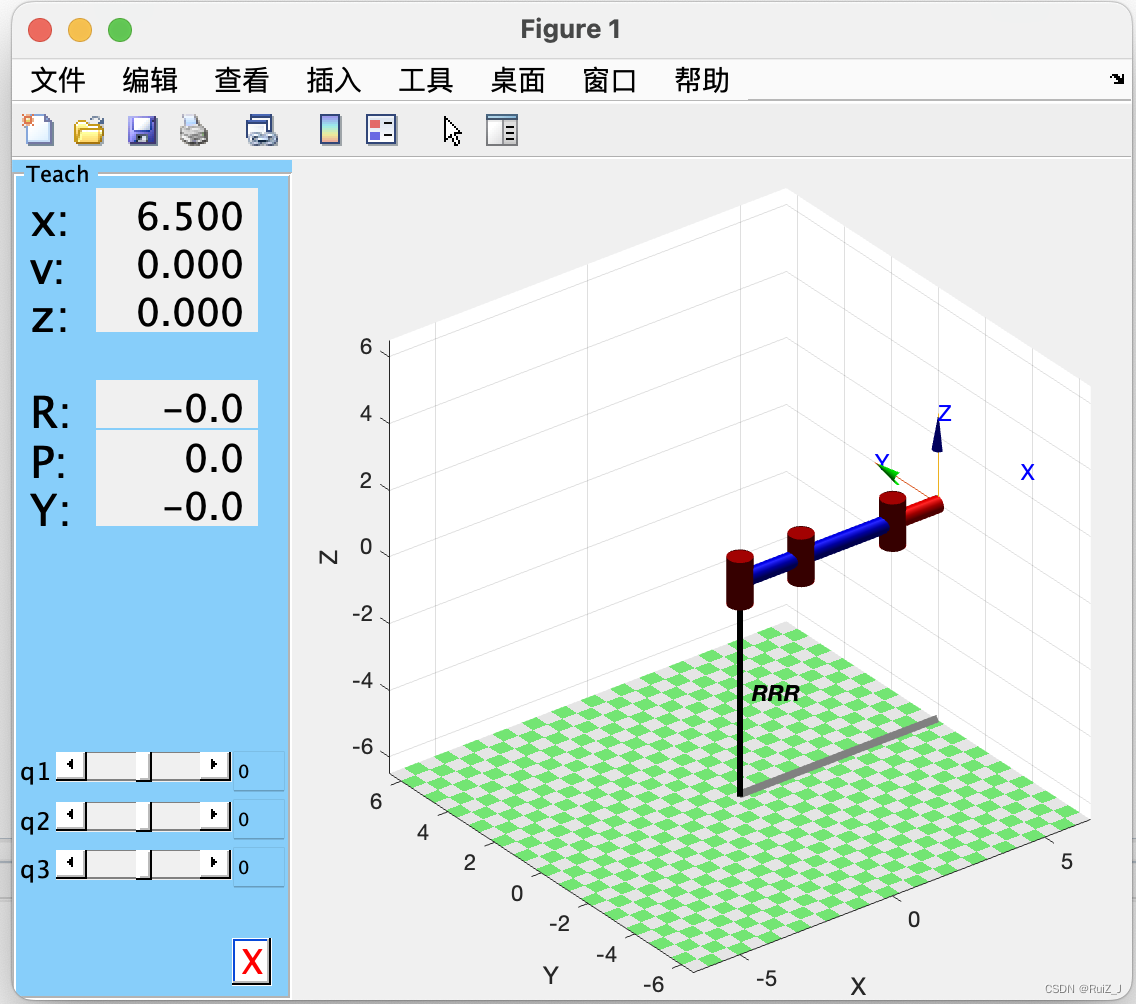

RRR.plot([0,0,0]);%显示出图形界面,有几个link就写几个0,不知道里面数字有什么用,但得这么写,不然报错

实时调整角度

RRR.teach();%显示左侧的调整滑钮

综上,全部代码。

% 杆件回转角 杆件偏移量 连杆长度 连杆扭转角 关节类型0-R

L1 = Link( [0, 0, 2, 0, 0]);

L2 = Link( [0, 0, 3, 0, ]);%不写默认为R

L3 = Link( [0, 0, 1.5, 0, ]);%改里面的数字看看变化吧;)% 所要连接的连杆 写'name' 为该机械臂命名

RRR = SerialLink( [L1,L2,L3], 'name', 'RRR');RRR.plot([0,0,0]);%显示出图形界面,有几个link就写几个0,不知道里面数字有什么用,但得这么写,不然报错RRR.teach();%显示左侧的调整滑钮

嗯,效果如下