网站seo优化检测wordpress 存储位置

经常有人说:先别管大数据是什么,现在理解不了没关系,先开始学,等学着学着就明白了,这种学习路线基本是混合的,很难分清楚自己学了这段怎么用在以后项目中,所以会越学越迷茫,但是等你接着往后学会越来越明亮。

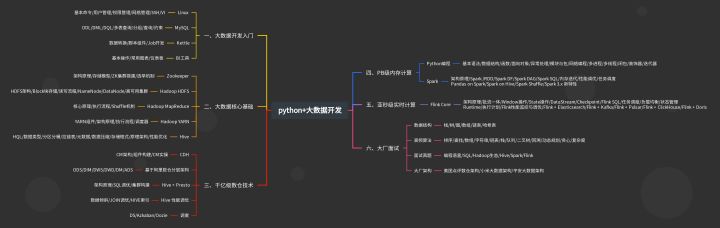

Python 大数据开发主要涉及以下几个方面:

1. Python 基础知识:了解基本的数据类型、语法结构、函数、模块等知识,掌握 Python 的编程思想和基本操作。

2. 数据库操作:了解关系型数据库和非关系型数据库的基本概念和操作方法,熟悉 SQL 语言和 NoSQL 数据库的使用。

3. 数据处理和分析:熟练使用 Pandas、NumPy、Matplotlib 等常用的数据处理和分析库,能够对数据进行清洗、处理和分析。

4. 大数据处理框架:熟悉 Hadoop、Spark 等大数据处理框架,能够使用 Python 进行大数据处理和分析。

5. 数据可视化:熟悉常用的数据可视化工具和库,如 Tableau、D3.js、Bokeh 等,能够使用 Python 进行数据可视化。

具体学习方法如下:

1. 学习 Python 基础知识,可以通过网上的 Python 教程或者书籍进行学习。

2. 学习数据库操作,可以从关系型数据库开始入手,学习 SQL 语言和 MySQL、PostgreSQL 等数据库的基本操作,然后学习 NoSQL 数据库,如 MongoDB、Redis 等。

3. 学习数据处理和分析,可以通过 Pandas、NumPy、Matplotlib 等库进行学习,可以通过实际操作来熟悉这些库的使用。

4. 学习大数据处理框架,可以先学习 Hadoop 的基本知识和使用方法,然后再学习 Spark 的使用方法,了解如何使用 Python 对大数据进行处理和分析。

5. 学习数据可视化,可以通过 Tableau、D3.js、Bokeh 等工具进行学习,掌握这些工具的使用方法,了解如何使用 Python 进行数据可视化。

一定要多练习,大数据是通过实际操作来加深理解的。

在大数据领域,有很多经典的书籍值得推荐。

-

《Hadoop3大数据技术》

基于Hadoop 3.3.0,覆盖Hadoop、HBase、Hive的核心概念、实践应用、程序开发等方面的内容,快速解决大数据是什么和怎么用的问题。

-

《据库系统导论》(Dataasking From Data Systems)

介绍操作型数据库和分析型数据库的基本概念、设计方法和使用技巧,兼具时效性、理论性和实用性。主要内容包括:数据库基础知识,数据库需求与ER建模,关系数据库建模,SQL,数据库的实现与使用;数据仓库概念,数据仓库与数据集市建模,数据仓库的实现与使用;DBMS功能与数据库管理。

Python+大数据开发自学相关资料:

Linux入门:

新版Linux零基础快速入门到精通,全涵盖linux系统知识、常用软件环境部署、Shell脚本、云平台实践、大数据集群项目实战等

MySQL数据库:MySQL知识精讲+mysql实战案例_零基础mysql数据库入门到高级全套教程

Hadoop入门:大数据Hadoop入门视频教程,适合零基础自学的大数据Hadoop教程

Hive数仓项目:大数据项目实战教程_大数据企业级离线数据仓库,在线教育项目实战(Hive数仓项目完整流程)

PB内存计算

Python入门:python教程,8天python从入门到精通,学python看这套就够了

Python编程进阶:Python高级语法进阶教程_python多任务及网络编程,从零搭建网站全套教程

spark3.2从基础到精通:Spark全套视频教程,4天spark3.2快速入门到精通,基于Python语言的spark教程

Hive+Spark离线数仓工业项目实战:全网首次披露大数据Spark离线数仓工业项目实战,Hive+Spark构建企业级大数据平台

以上,希望对你有帮助,也可以关注 我,了解更多大数据干货