做一个网站要注意什么东西做网站用框架

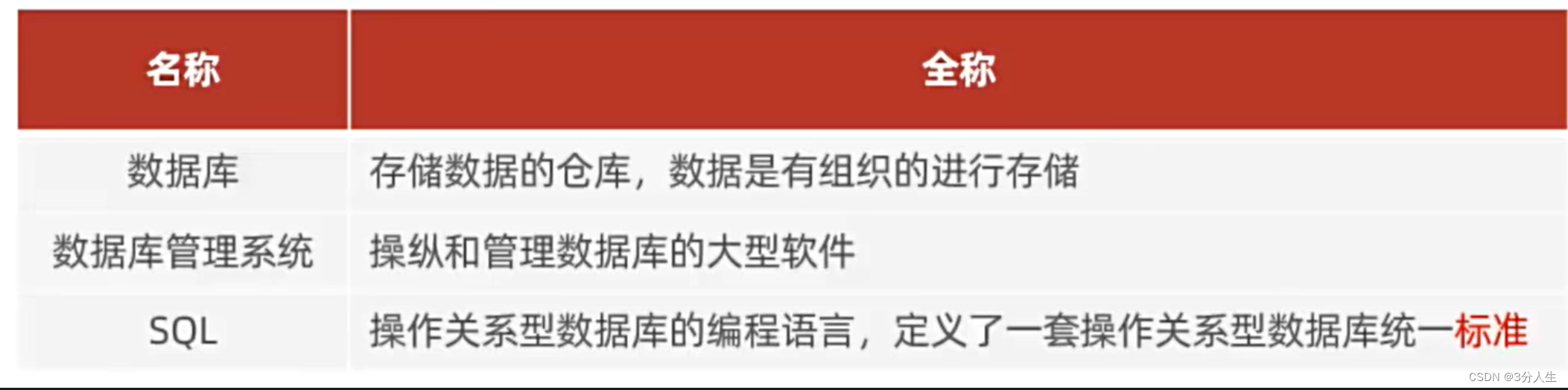

数据库相关概念

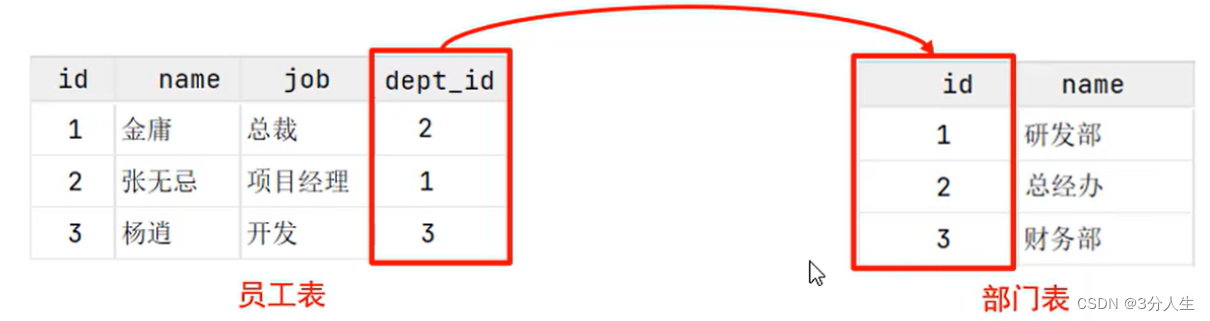

关系型数据库

概念: 建立在关系模型基础上,由多张相互连接的二维表组成的数据库。

特点:

1.使用表存储数据,格式统一,便于维护

2.使用SQL语言操作,标准统一,使用方便

SOL

SQL通用语法

1.SQL语句可以单行或多行书写,以分号结尾。

2.SOL语句可以使用空格/缩进来增强语句的可读性。

3.MySQL数据库的SOL语句不区分大小写,关键字建议使用大写

4.注释:

单行注释: --注释内容 或 #注释内容(MySQL特有)

多行注释: /*注释内容 */

SQL数据类型

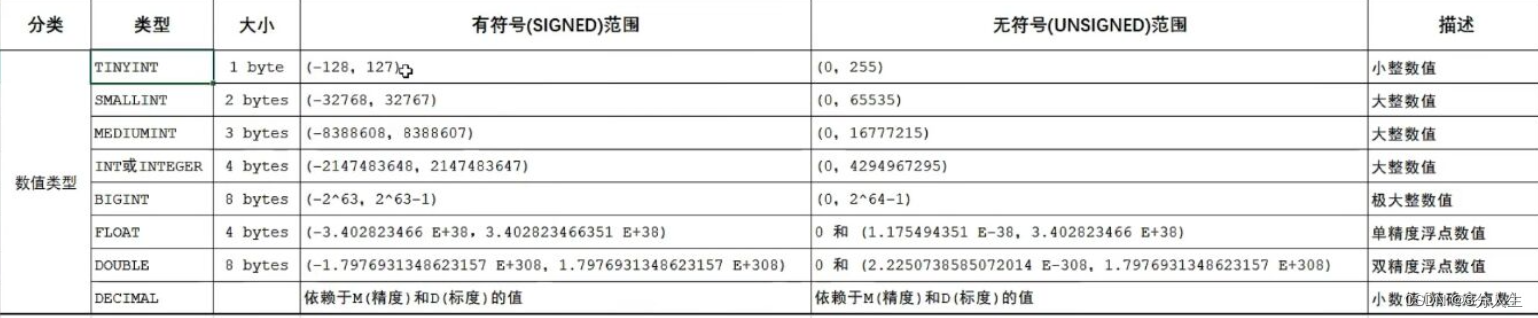

1.数值类型

2.字符串类型

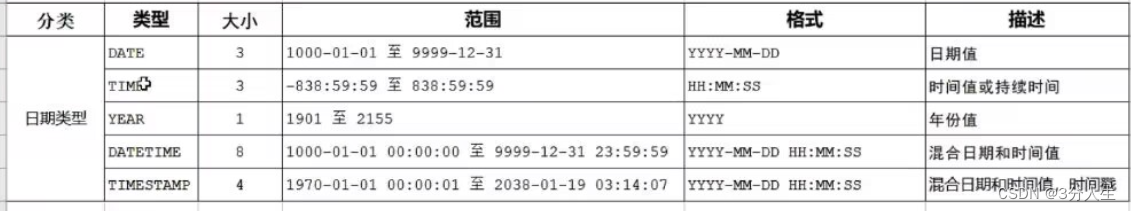

3.日期时间类型