怎么用dw做博客网站长宁区小学网站建设

1、(最大数的出现)编写程序读取整数,找出它们中的最大值,然后计算它的出现次数。假设输入以数字0结束。假设你输入的是“352555 0";程序找出的最大数是5,而5的出现次数是4。(提示:维护两个变量max和 count。变量max存储的是当前最大数,而count存储的是它的出现次数。初始状态下,将第一个值赋值给max,将1赋值给count。将max和每个随后的数字进行比较。如果这个数字大于max,就将它赋值给max且将count重置为1。如果这个数等于max,给count自增1)

max = None

count = 0while True:num = int(input("请输入一个整数(以0结束):"))if num == 0:breakif max is None or num > max:max = numcount = 1elif num == max:count += 1print("最大数是:", max)

print("它出现的次数是:", count)

测试:

2、(十进制到十六进制)编写程序提示用户输入十进制数,显示它对应的十六进制数

x = int(input("请输入一个正整数:"))

y = hex(x)

print(y)

测试:

注:0x为十六进制标准前缀

3、(蒙特卡罗模拟)一个正方形被分为四个更小的区域,如图a所示。如果你投掷一个飞塾到这个正方形一百万次,这个飞镖落在一个奇数区域里的概率是多少?编写程序模拟这个过程然后显式结果。(提示:将这个正方形的中心放在坐标系统的中心位置,如图b所示。在正方形中随机产生一个点,然后统计这个点落入奇数区域的次数。)

import randoma = 0

for i in range(1000000):x = random.uniform(-1, 1)y = random.uniform(-1, 1)if x < 0 or (x > 0 and y > 0 and x + y <= 1):a += 1b = a / 1000000print("在奇数区域的概率:", b)

测试:

4、(显示闰年)编写程序显示21世纪(从2001年到2100年)里所有的闰年,每行显示10个闰年。这些年被一个空格隔开

a = []

b = 0

for i in range(2001, 2101):if i % 4 == 0 and (i % 100 != 0 or i % 400 == 0):a.append(i)for i in a:print(i, end=' ')b += 1if b % 10 == 0:print()

测试:

5、(摄氏度和华氏度之间的转换) celsius = (5 / 9)* (fahrenheit - 32) fahrenheit = (9 / 5 celsius + 32)

编写一个程序,显示下面的表格

def huatoshe(fahrenheit):celsius = (5 / 9) * (fahrenheit - 32)return round(celsius, 2)def shetohua(celsius):fahrenheit = (9 / 5) * celsius + 32return round(fahrenheit, 2)print("------------------")

print("摄氏度\t\t华氏度")

print("------------------")

for c in range(31, 41):f = shetohua(c)print(f"{c}\t\t\t{f}")

print("------------------")

print("华氏度\t\t摄氏度")

print("------------------")for f in range(30, 120, 10):c = huatoshe(f)print(f"{f}\t\t\t{c}")

测试:

6、(数列求和)编写一个函数计算下面的数列

def shulie(n):x = 0for i in range(1, n + 1):x += i / (i + 1)return xfor j in range(1, 21):s = shulie(j)print(f"{j}\t{s}")

测试:

7、(数学问题:平方根的近似求法)math模块里有几种实现sqrt函数的方法。其中一种方法就是巴比伦函数。它通过重复地使用下面的公式计算求出n的平方根的近似值。 nextGuess - (1astGuess +(n/ lastGuess)) /2 当nextGuess和 lastGuess很接近时,nextGuess就是平方根的近似值。初始的猜测值可以是任意的正数(例如:1)。这个值将是lastGuess 的开始值。如果nestGuess和 lastGuess的差别非常小时,例如:0.0001,你可以说nestGuess就是n的平方根近似值。否则,nextGuess 就变成lastGuess,这个近似过程继续。实现下面的函数返回n的平方根

def sqrt(n):lastGuess = 1nextGuess = (lastGuess + n / lastGuess) / 2while (nextGuess - lastGuess) > 0.0001 or (lastGuess - nextGuess) > 0.0001:lastGuess = nextGuessnextGuess = (lastGuess + n / lastGuess) / 2print(nextGuess)sqrt(121)

测试:

8、(回文素数)回文素数是指一个数既是素数又是回文数。例如,131既是素数也是回文数。数字313和717都是如此。编写程序显示前100个回文素数。每行显示10个数字,并且准确对齐

def ss(num):for i in range(2, num // 2 + 1):if num % i == 0:return Falsereturn Truedef hws(num):if str(num) == str(num)[::-1]:return Truex = 0

y = 2

while x < 100:if ss(y) and hws(y):print("%5d" % y, end=" ")x += 1if x % 10 == 0:print()y += 1

测试:

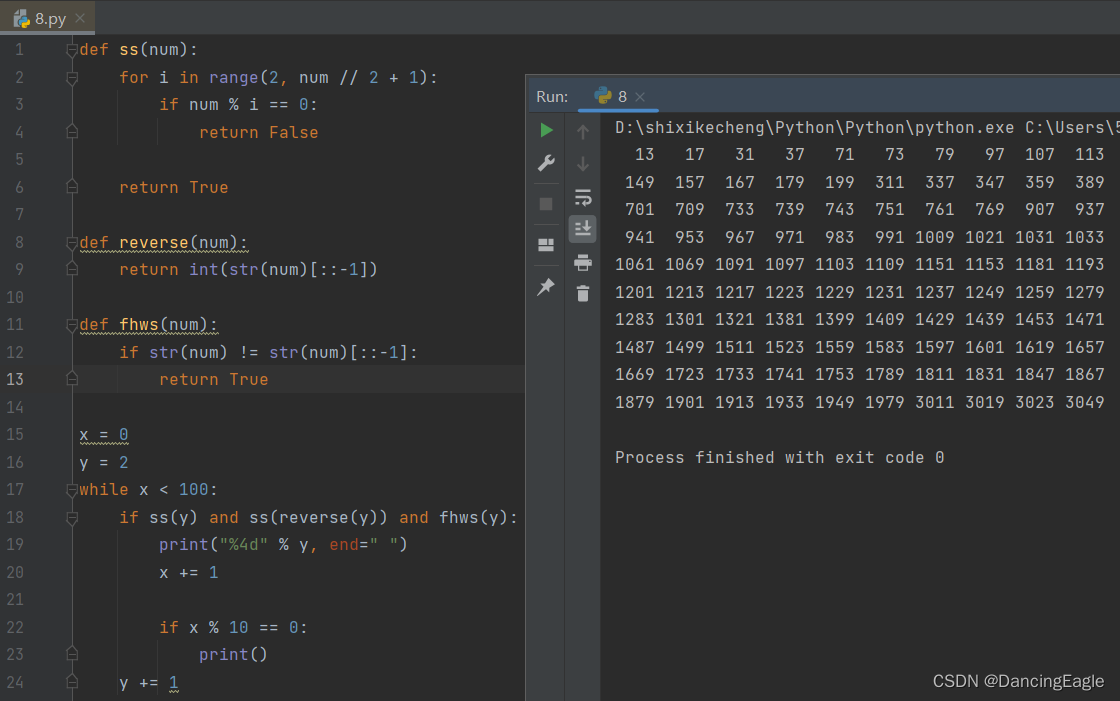

9、(反素数)反素数(逆向拼写的素数)是指一个将其逆向拼写后也是一个素数的非回文数。例如:17和71都是素数,所以,17和71都是反素数。编写程序显示前100个反素数。每行显示10个数字,并且准确对齐

def ss(num):for i in range(2, num // 2 + 1):if num % i == 0:return Falsereturn Truedef reverse(num):return int(str(num)[::-1])def fhws(num):if str(num) != str(num)[::-1]:return Truex = 0

y = 2

while x < 100:if ss(y) and ss(reverse(y)) and fhws(y):print("%4d" % y, end=" ")x += 1if x % 10 == 0:print()y += 1

测试: